随着汽车智能化、网联化程度的不断提升,车联网安全已成为关乎用户生命财产和公共安全的重要议题。智能汽车不再仅仅是交通工具,更是一个集成了通信模块、传感器、控制单元的复杂信息系统,这也使其面临前所未有的网络安全威胁。

一、黑客攻击智能汽车的主要途径

- 远程攻击入口:黑客可通过车载T-Box(远程信息处理单元)、OBD-II接口、车载Wi-Fi/蓝牙、移动App、云服务平台等渠道发起攻击。例如,通过破解车载娱乐系统,利用软件漏洞横向渗透至车辆控制网络(CAN总线)。

- 近场物理攻击:通过接触车辆内部接口(如OBD端口)、替换恶意ECU(电子控制单元)或利用RFID/钥匙中继攻击等方式,直接操控车辆系统。

- 供应链攻击:在车辆生产或软件更新环节植入后门,或攻击汽车制造商、供应商的服务器,通过OTA(空中下载技术)更新传播恶意软件。

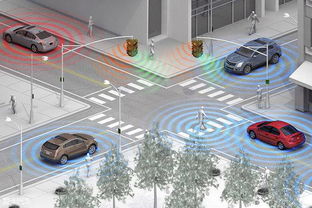

- V2X通信攻击:伪造或干扰车与车(V2V)、车与基础设施(V2I)之间的通信信号,制造虚假路况信息,引发交通混乱。

二、典型攻击场景与危害

- 控制劫持:远程操控方向盘、刹车、油门等关键功能,导致车辆失控。

- 隐私窃取:获取车辆位置、行驶轨迹、用户个人信息及车内录音等敏感数据。

- 勒索攻击:锁定车辆系统或用户数据,要求支付赎金才能恢复正常。

- 大规模网络攻击:通过漏洞批量控制智能汽车,可能造成区域交通瘫痪甚至社会恐慌。

三、车联网安全防护技术体系

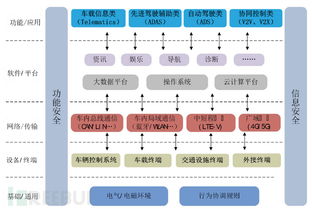

- 纵深防御架构:构建“端—管—云”协同的安全防护体系,在终端(车载系统)、通信网络(4G/5G、C-V2X)和云平台各层级部署安全机制。

- 车载网络安全技术:

- 硬件安全模块(HSM):为关键ECU提供加密存储、密钥管理、安全启动等功能。

- 车载防火墙与入侵检测系统(IDS):监控CAN总线等车内网络异常通信。

- 软件安全:代码签名、固件完整性校验、最小权限原则、定期安全更新。

- 通信安全:采用TLS/DTLS加密传输、证书认证、消息完整性保护等技术保障V2X通信安全。

- 云端安全:加强OTA升级服务器防护,实现升级包签名验证与差分加密;通过安全运营中心(SOC)实时监测车辆安全状态。

- 安全测试与漏洞管理:开展渗透测试、模糊测试,建立汽车漏洞披露与响应机制。

四、未来挑战与发展趋势

- 自动驾驶等级提升将扩大攻击面,需强化AI模型安全与传感器防欺骗能力。

- 车辆与智慧城市深度融合,跨域协同防御成为必然要求。

- 法规标准完善:国内外已推出UN R155、ISO/SAE 21434等标准,强制要求汽车制造商建立网络安全管理系统。

- 安全技术演进:轻量级密码算法、区块链存证、零信任架构等新技术正逐步应用于车联网场景。

智能汽车的安全是一场持续攻防战,需要汽车制造商、网络安全企业、标准组织与监管部门通力合作,从设计、开发、运营到报废全生命周期嵌入安全基因,才能让便捷的智能出行真正安全可靠。